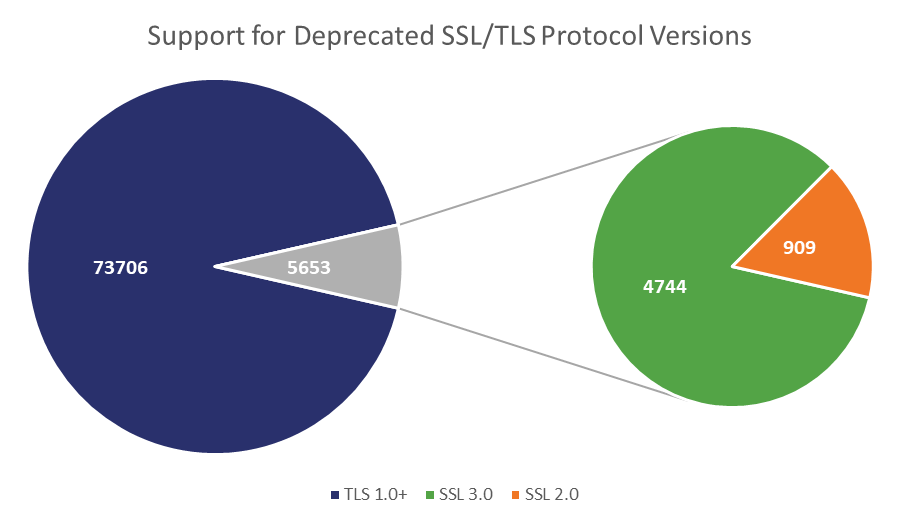

此外,排名前十万的网站中,6.8%仍在支持SSL 2.0和SSL 3.0。

尽管HTTPS迅速普及,但仍有一些掉队的人,实际上人数还不少。事实上,在Alexa所列举的排名前10万的网站中,有近21%(20911)仍然没有使用HTTPS。

这是从在本周早些时候发布的《WatchGuard第三季度互联网安全报告》中得出的几个有趣的结论之一。其他有趣的发现包括:尽管许多不同的行业和监管机构呼吁不支持SSL 2.0和SSL 3.0,但它们都仍在使用它们。

因此,今天我们将逐一阐述WatchGuard的这份报告。

或者至少是对我们有用的部分。

在我们开始之前,让我们先理解一下Alexa Top 10万的背景

无论出于何种目的,Alexa 100000在实际意义上并不存在。并非所有网站都是平等的。它们过去一直在发布排名前10万的网站列表,但在2016年又停止了。Scott Helme偶尔会发布这方面的相关信息,但除此之外,这些数据是很难进行访问的。

如果你想知道一个特定网站的排名,你可以使用Alexa.com网站,通过URL单独进行搜索。

Alexa上有一个现成的网站排名列表,你只需支付一定的金钱就可以获取它。这并不是说它们很容易找到,而是这使得开展这样的工作更有价值——考虑到这种研究的进入壁垒。

不过,在我们开始讨论统计数据之前,有一些必要的背景需要阐明一下。正如报告所述:

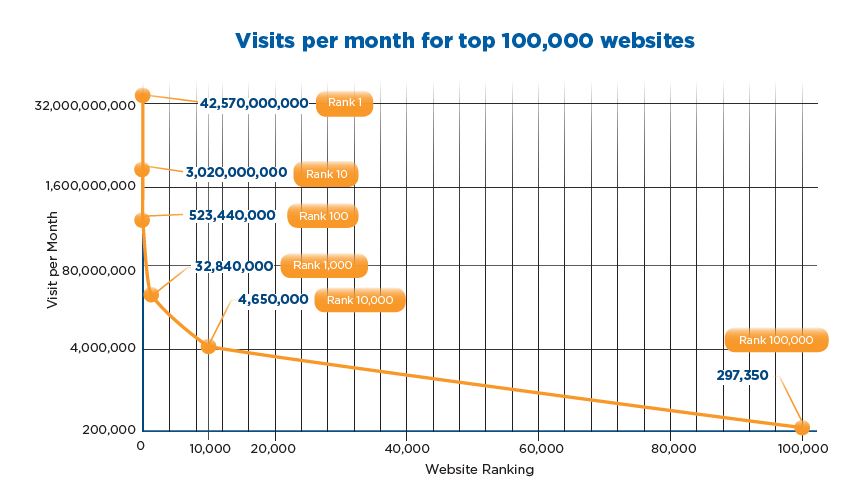

“我们怀疑顶级网站占据了互联网用户的大部分页面访问量。为了证明这一点,我们使用了Alexa的前10万的网站排名结果和来自similarweb.com的结果。Alexa编制了一份排名前100万的网站列表,而这份列表是按照访问量进行排名的。此外,Similarweb.com网站也根据访问量编制了一份排名最高的网站列表,同时为最受欢迎的网站提供每月访问量估算。”

这些数字也证明了这一点。在排名前10万的网站列表中,并非所有网站都是平等的。流量主要集中在排名前100位左右的网站上。世界排名第一的网站(谷歌)和世界排名第10万的网站之间的差距是惊人的。每月,排名第一的网站的流量是排名第10万的网站所接收的流量的14.3万倍以上。

或者用更直白的话说:谷歌每20秒的流量相当于全球访问量排名第10万的网站一个月所接收的流量。在WatchGuard的帮助下,我们可以看到排名前10万的网站的流量是如何累积起来的。

现在让我们来看看一件有趣的事情。

全球排名前10万的网站中有近21%仍未使用HTTPS

让我们从最令人担忧的数据开始:Alexa排名前10万的网站中,有五分之一仍在通过HTTP提供服务。现在,我感觉我鞭打这匹死马已经有三年的时间了(我确实是),但是我们应当过了讨论是否应当使用HTTPS的这样的一个阶段。

互联网并没有被设计成是安全的,因为它在设计时并不需要安全。我知道这是一个令人困惑的句子,但在开发互联网和创建这些协议的时候,互联网上并没有很多隐私性的、敏感性的信息。商业活动在当时是被禁止的,主要的用途是政府实体和学术界之间自由地交换信息。

显然,这与当今互联网的现实相去甚远。就像汽车刚发明的时候没有安全带一样,我们后来不得不强制要求它们,我们现在已经强制要求网站通过端口443进行安全的连接,而不是从端口80传输明文。HTTP连接是不安全的,在你的连接通过其路由到目的地的几十个设备中,任何一个人只要窃听了其中一个设备,就可以轻松地获取或操作正在交换的任何信息。

真的,我们在几周前就写过有关这一问题的文章,如果人们真的知道当他们在访问一个网站的时候,其连接经过了多少个点,他们就会毫不犹豫地摒弃HTTP。甚至谷歌也会抨击那些没有使用HTTPS的网站。

所以,在认识到这一点之后,让我们来看看在Alexa所列举的排名前10万的网站中,那些使用了HTTPS的网站,以及那些屡教不改、的仍通过HTTP提供服务的网站。

再一次地,这些网站中的大多数都处于排名前10万网站的后半部分,但20%+的数量也不容忽视。显然,HTTPS迁移方面还有很多工作要做。

这些HTTPS网站中,6.8%仍旧在支持SSL 2.0和/或SSL 3.0

让我们来谈谈SSL和TLS协议版本。这可以追溯到一个关于SSL和TLS之间的区别的古老的对话。SSL(或安全套接字层)是最初的协议,由Netscape在90年代中期开发。最初的版本SSL 1.0从未问世;SSL 2.0进行了发布,但存活时间不长。SSL 3.0是SSL协议的最后一次迭代,之后它就成为了TLS或传输层安全性,这是一个类似的协议,但这两个协议也不一定可以互换。

我们现在使用的是TLS 1.3。目前,做好的做法是不支持SSL 2.0或SSL 3.0——由于POODLE和DROWN等已知的攻击,这两种都被认为是不安全的——到2020年,TLS 1.0和TLS 1.1将被完全弃用(支付卡行业已经强制要求弃用)。

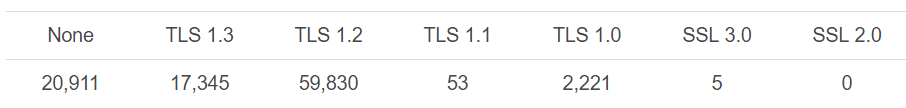

现在让我们来看看在Alexa所列举的排名前10万的网站中,对SSL/TLS版本的支持情况。我们首先来看对最高版本协议的支持情况:

WatchGuar深入研究了这些数据之后,发现了一些有趣的事情。例如:

- 在测试的24个网站中,没有一个支持SSL 3.0,全都支持SSL 2.0

- 在支持SSL 2.0或SSL 3.0的5个网站中,没有一个支持更高的版本

- 在支持SSL 2.0的349个网站中,全都支持其弱密码组合

- 只有两个网站支持TLS 1.3,并且它们不会降级到之前的版本

- TLS 1.1似乎在TLS家族中非常不受欢迎

从好的方面说,TLS 1.3的采用似乎进展顺利,在排名前10万的网站中,超过17%的网站现在支持它。

不过,回到过时的SSL/TLS协议版本,对于那五个不支持SSL 3.0及其后续协议版本的网站来说,肯定需要把它们放在一起,但是也有一些网站支持最新的版本但仍然没有弃用对过时SSL协议的支持,这是令人十分不安的。

这一点很重要,因为它会将网站及其访问者暴露在降低攻击中,而这些攻击基本上会使加密失效。

“在我们看来,这些网站支持SSLv2或v3是没有充分的理由的。幸运的是,当提供给它们时,这些网站中的很多仍然会接受更安全的协议。然而,保留对旧有SSL版本协议的支持能够让黑客强制进行降级攻击。”

说得好。以下是具体情况,请记住这些数字只包括使用HTTPS的79089个网站:

对于统计主义者来说,这相当于在排名前10万的网站中,大约有5.7%支持SSL 3.0,另外有1.1%支持SSL 2.0。

再一次地,考虑到Alexa所列举的排名前10万的网站的流量细分情况,这些统计数据可能有些夸张。但这仍然是SSL/TLS生态系统总体健康状况的一个晴雨表。一方面,超过17%的世界顶级网站正在支持最近确定的TLS 1.3。但是,在另一个极端,一些网站还在版本支持上拖拖拉拉,继续在网络安全方面持松懈态度。

我们将以此结束:在网络安全领域,有许多事情是超出了最熟练的专业人士的控制范围的。连接安全性并不是其中之一。任何网站都可以有一个执行良好的SSL/TLS实现。每个网站都应该如此。

这是一个很容易实现的目标,但不花时间去实现它就有可能付出很高的代价。